Door de groeiende behoefte aan draadloze netwerken en smartphones overal zijn draadloze netwerken het belangrijkste doelwit voor cybercriminaliteit geworden. Het idee achter het bouwen van een draadloos netwerksysteem is om gebruikers gemakkelijke toegang te bieden, maar dit kan een geopende deur worden voor aanvallers. Veel draadloze toegangspunten worden zelden of nooit bijgewerkt.

CSCO-aanbiedingen

Consulting Services

Cyber Security Consulting Ops biedt adviesdiensten op de volgende gebieden.

Unified Threat Management, Enterprise Security Solutions, Threat Detection & Prevention, Cyber Threat Protection, Threat Protection en Network Security. Cyber Security Consulting Ops werkt met kleine en grote bedrijven en huiseigenaren. We begrijpen volledig de omvang van het bedreigingslandschap dat elke dag groeit. Reguliere antivirus is niet meer voldoende.

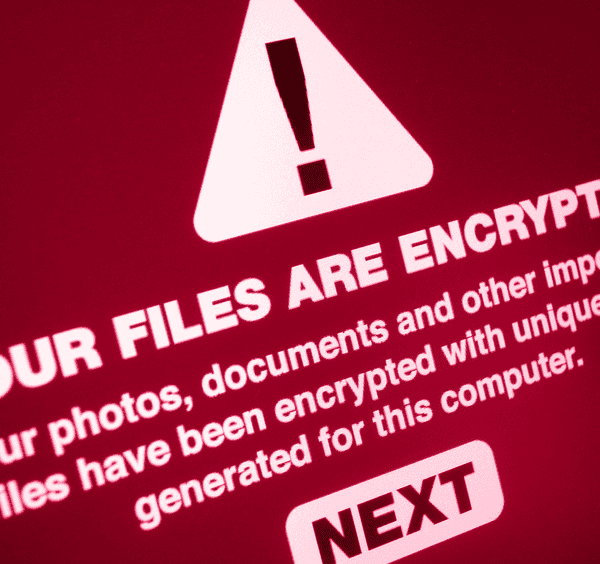

Ransomware-bescherming

Ransomware is een zich steeds verder ontwikkelende vorm van malware die is ontworpen om bestanden op een apparaat te versleutelen, waardoor alle bestanden en de systemen die erop vertrouwen onbruikbaar worden. Kwaadwillenden eisen vervolgens losgeld in ruil voor decodering. Ransomware-actoren richten zich vaak op en dreigen met het verkopen of lekken van geëxfiltreerde gegevens of authenticatie-informatie als het losgeld niet wordt betaald. In de afgelopen maanden domineerde ransomware de krantenkoppen, maar incidenten onder de nationale, lokale, tribale en territoriale (SLTT) overheidsinstanties en kritieke infrastructuurorganisaties nemen al jaren toe.

Kwaadwillenden blijven hun ransomware-tactieken in de loop van de tijd aanpassen. Federale instanties blijven waakzaam om het bewustzijn van ransomware-aanvallen en bijbehorende tactieken, technieken en procedures in het hele land en over de hele wereld te behouden.

Hier zijn een paar best practices voor het voorkomen van ransomware:

Voer regelmatig kwetsbaarheidsscans uit om kwetsbaarheden te identificeren en aan te pakken, met name die op apparaten die op internet zijn gericht, om het aanvalsoppervlak te beperken.

Maak, onderhoud en oefen een basisplan voor reactie op cyberincidenten en een bijbehorend communicatieplan met reactie- en meldingsprocedures voor een ransomware-incident.

Zorg ervoor dat apparaten correct zijn geconfigureerd en dat beveiligingsfuncties zijn ingeschakeld. Schakel bijvoorbeeld poorten en protocollen uit die niet voor zakelijke doeleinden worden gebruikt.

Training van medewerkers

Medewerkers zijn uw ogen en oren in uw organisatie. Elk apparaat dat ze gebruiken, e-mails die ze ontvangen, programma's die ze openen, kan bepaalde soorten kwaadaardige codes of virussen bevatten in de vorm van phishing, spoofing, Whaling/Business Email Compromise (BEC), spam, keyloggers, zero-day-exploits of andere soort Social Engineering-aanvallen. Om bedrijven in staat te stellen hun werknemers te mobiliseren als een kracht tegen deze aanvallen, bieden ze alle werknemers bewustmakingstraining op het gebied van cyberbeveiliging. Deze cyberbewustzijnstraining moet veel verder gaan dan het sturen van gesimuleerde phishing-e-mails naar medewerkers. Ze moeten begrijpen wat ze beschermen en welke rol ze spelen bij het veilig houden van hun organisatie.

IT-ondersteuningsservices

Informatietechnologie, of kortweg bekend als IT, verwijst naar de reeks methoden en processen waarbij computers, websites en internet worden gebruikt. Aangezien we in een tijdperk leven waarin bijna alles computergestuurd is, hebben alle IT-gerelateerde functies en tools ondersteuning en onderhoud nodig. Dit is waar IT […]

24×7 cyberbewaking

In de huidige omgeving moeten bedrijven klanttevredenheid, retentie en loyaliteit behouden. Naarmate meer geavanceerde bedrijfs- en cloud-applicaties off-site worden geïmplementeerd in externe datacenters, kunt u met ons team aan uw eisen voor meer 24-uurs ondersteuning voor IT-operaties en meer zichtbaarheid voldoen. Los eventuele problemen met geavanceerde services op voor uw verschillende omgevingen, waaronder […]

Draadloze penetratietesten

Aanpak van draadloze penetratietest: er zijn een aantal potentiële aanvallen op draadloze netwerken, waarvan vele vanwege een gebrek aan codering of eenvoudige configuratiefouten. Draadloze penetratietests identificeren beveiligingsproblemen die specifiek zijn voor een draadloze omgeving. Onze aanpak voor het binnendringen van uw draadloze netwerk is om een reeks krakende […]

Scans van webtoepassingen

Wat is webapplicatie? Antwoord: Webapplicatie is software die kan worden gemanipuleerd om kwaadaardige activiteiten uit te voeren. Dit omvat websites, e-mails, apps en vele andere softwaretoepassingen. U kunt webapplicaties zien als open deuren naar uw huis of bedrijf. Ze omvatten elke softwaretoepassing waarbij de gebruiker […]

Evaluatiescans voor kwetsbaarheden

Vulnerability Assessment Scans Wat is een Vulnerability Assessment Scan? Een kwetsbaarheidsbeoordeling is het proces van het identificeren, kwantificeren en prioriteren (of rangschikken) van de kwetsbaarheden in een systeem. Het algemene doel van een kwetsbaarheidsbeoordeling is het scannen, onderzoeken, analyseren en rapporteren van het risiconiveau dat samenhangt met een beveiligingsrisico […]

Penetratietests

Penetratietesten IT-beveiligingsbeoordeling (penetratietesten) kan toepassingen helpen beschermen door zwakke punten bloot te leggen die een alternatieve route naar gevoelige gegevens bieden. Cyber Security Consulting Ops helpt uw digitale onderneming te beschermen tegen cyberaanvallen en intern kwaadaardig gedrag met end-to-end monitoring, advies en defensieve diensten. Hoe meer je weet over je kwetsbaarheden […]