Si ratio tua non est in spatio magno, potest trigger hominem ad redimendum utendum ad percutiendum systema tuum sicut te ad pretium redemptionis obtinendum. Informatio tua est societas tua et etiam vere essentialis est ut omne exiguum facias in viribus tuis quae […]

Blog

Wireless Access Point Audits

Debitum crescens eget tellus ligula et Suspendisse potenti ubique consectetur tellus ligula enim cybercrime efficitur consectetur. Idea post fabricandi systematis wireless retis est facilis accessum praebere usoribus, sed haec ianua aperta oppugnantibus fieri potest. Multa puncta wireless accessus raro si quando renovata sunt.

Services consulting

Cybera Securitatis Consultatio Opis officia consulendi in locis sequentibus praebet.

Unified Threat Management, Enterprise Security Solutions, Threat Detection & Praevention, Cyber Threat Protection, Threat Protection, and Network Security. Consultatio Securitatis Securitatis Opis cum parvis et magnis negotiis et homeowners laborat. Plene percipimus ambitum comminationis landscape quae in dies crescit. Antivirus ordinarius iam non sufficit.

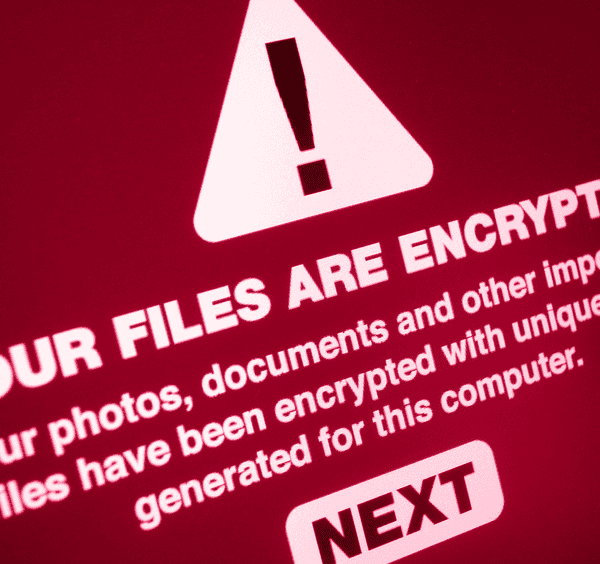

Donec Ransomware

Ransomware forma malware semper evoluta est, ut lima encryptarum in fabrica, quaelibet lima et systemata, quae eis inutilia confidunt, reddat. Actores igitur malitiosi redemptionem pro decryptione exigunt. Actores empticii saepe oppugnant et minantur ut notitias exfiltratas vel perfluat, vel informationes authenticas venditant si pretium non solvit. Recentibus mensibus, redemptionis capitis lineamenta dominavit, sed casus inter statum Nationis, localem, tribalem et territorialem (SLTT) regimen rerum et institutionum criticarum infrastructuras per annos crescebant.

Actores malitiosi pergunt accommodare ad tempus pretium pretium. Institutiones foederatae vigilantes manent in conscientia defendenda impetus redemptionis et adiunctis artibus, technicis et agendis per patriam et circa mundum.

Pauci hic sunt Ransomware Praeventionis Best Exercitia:

vulnerabilitatem regularem perscrutans ad cognoscendas et electronicas vulnerabilitates agas, praesertim eas quae machinas interrete contrahuntur, ut oppugnationis superficiem circumscribant.

Creare, conservare et exercere responsionem principalem cybri incidentis et consilium communicationum adiunctorum, quae responsionem et notificationem agendi includit pro incidenti redemptionis causa.

Ut machinis apte conformentur, ac lineamenta securitatis efficiantur. Exempli gratia, inactivare portus et protocolla quae non sunt usui ad negotium propositum.

Employees Training

Employees sunt oculi tui et aures in ordinatione tua. Singulae notae quas utuntur, electronicas recipiunt, programmata aperiunt, ut aliqua genera in malignorum codicibus vel virus contineant in forma Phishing, Spoofing, Whaling/Business Email Compromise (BEC), Spam, Key Loggers, Zero-Dies Res gestae aut aliquae typus of Social Engineering Oppugnationes. Societates enim suos conductos ut vim contra hos impetus moverent, omnes cyber securitatem conscientiae disciplinae offerunt conductorum. Hae cyber conscientiae institutio bene ultra ire debet ut ministros electronicas hamatae simulatas mittat. Intellegere debent quid tuentur ac partes quas ludunt in custodia sua incolumes.

Fac data pulsus decisiones

Data clavem esse debet ad informationes faciendas, opportuna cybersecurity decisiones - et prospicientes ut securitatem tuam dollariis efficaciter expendas. Ut amplissimae facultates securitatis cybericae magis limitatae ex tuis opibus occurrant vel superant industriae scamna, visibilitas debes in observantia relativa securitatis tuae progressionis — et perspectio in cyberico periculo praesens trans oecosystematis tuum. Tua consilia in loco et usque ad diem antequam data contritio debet esse. Questio vestra debet esse cum, non si dissipata. Processus necessarius ex interruptione recuperandus cotidie, septimana et menstrua exercendus est.

Used Cyber Resources

Plurimae institutiones facultatibus carent, quae necessariae sunt ad processum securitatis servandum robustum cyberium obsequens. Aut subsidiis oeconomicis carent aut opibus humanis adiuvandis ad systema securitatis cyberis robusti efficiendum quod suas res tutas servabit. Consulere et aestimare possumus ordinationem tuam de iis quae necessaria sunt ad efficiendum processuum securitatis cyberium tuum et systema robustum.

Redigendum tuum Hygiene Risk

Quid est cyber bene valetudinis hygiene?

Cyber hygiene personali hygiene comparatur.

Multum placet, homo quibusdam exercitiis valetudinis valetudinis et valetudinis personalibus insistit, cyber valetudinis curandae valetudinis notitias conservare potest. Iamvero haec subsidia ad machinas recte exercendas tuendas ab extrinsecis incursus, sicut malware, quae impedire possunt, functiones et machinis exercendis impedire possunt. Cyberus hygiene se refert ad usus et cautiones utentium accipere intendens ut custodias sensitivas notitias ordinatas, tutas et securas a furto et extra incursus.

Impetum semitae angustos

-Constant IT educatione

-Update notum vulnerabilities

-Segmentation retiacula internus tuae

-Constant employees conscientia disciplina

-Phishing test omnibus conductos et CEO's

-Fix omnia nota vulnerabilities in vestri website

-Fix omnia nota vulnerabilities in vestri network externum

-Monthly, Quarterly cyber securitatem censibus fundatur in industriam tuam

-Continues colloquium de cyber contritionem impulsum cum conductos operarios

-Aut intellegant conductos non unius personae responsabilitatis sed totius quadrigis

Impetus vias angustos

Lorem in solutionibus cybersecurity ut solutionem supplementi ad auxilium tuum organizationem obstructionum oppugnationum semitas antequam hackers ad eas accedere possumus. Utimur cybersecuritas solutionum analysis, IT Substantia Providentium, Wireless Infiltration Screening, Wireless Accessibility Factor Audits, Internet Application Aestimations, 24 7 Cyber Semita Solutiones, HIPAA Conformitas Analyses, PCI […]