En raison du besoin croissant de réseaux sans fil et de smartphones partout, les réseaux sans fil sont devenus la cible principale de la cybercriminalité. L'idée derrière la construction d'un système de réseau sans fil est de fournir un accès facile aux utilisateurs, mais cela peut devenir une porte ouverte aux attaquants. De nombreux points d'accès sans fil sont rarement mis à jour, voire jamais.

Offres CSCO

Consulting Services

Cyber Security Consulting Ops fournit des services de conseil dans les domaines suivants.

Gestion unifiée des menaces, solutions de sécurité d'entreprise, détection et prévention des menaces, protection contre les cybermenaces, protection contre les menaces et sécurité du réseau. Cyber Security Consulting Ops travaille avec les petites et grandes entreprises et les propriétaires. Nous comprenons parfaitement l'étendue du paysage des menaces qui s'agrandit chaque jour. Un antivirus standard ne suffit plus.

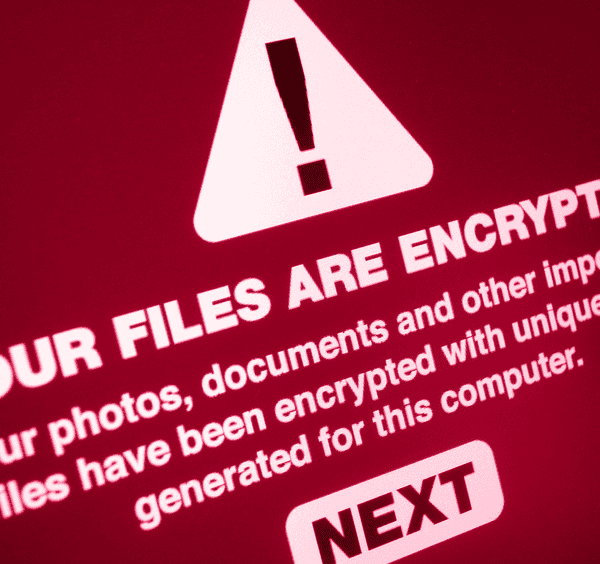

Protection Ransomware

Ransomware est une forme de malware en constante évolution conçue pour chiffrer les fichiers sur un appareil, rendant inutilisables tous les fichiers et les systèmes qui en dépendent. Des acteurs malveillants demandent alors une rançon en échange d'un décryptage. Les acteurs du ransomware ciblent et menacent souvent de vendre ou de divulguer des données exfiltrées ou des informations d'authentification si la rançon n'est pas payée. Ces derniers mois, les rançongiciels ont fait la une des journaux, mais les incidents parmi les entités gouvernementales nationales, locales, tribales et territoriales (SLTT) et les organisations d'infrastructures critiques se multiplient depuis des années.

Les acteurs malveillants continuent d'adapter leurs tactiques de ransomware au fil du temps. Les agences fédérales restent vigilantes pour maintenir la sensibilisation aux attaques de ransomwares et aux tactiques, techniques et procédures associées à travers le pays et dans le monde.

Voici quelques bonnes pratiques de prévention des ransomwares :

Effectuez une analyse régulière des vulnérabilités pour identifier et résoudre les vulnérabilités, en particulier celles des appareils connectés à Internet, afin de limiter la surface d'attaque.

Créez, maintenez et mettez à l'essai un plan de réponse de base aux cyberincidents et un plan de communication associé qui comprend des procédures de réponse et de notification pour un incident de ransomware.

Assurez-vous que les appareils sont correctement configurés et que les fonctions de sécurité sont activées. Par exemple, désactivez les ports et les protocoles qui ne sont pas utilisés à des fins professionnelles.

Formation des employés

Les employés sont vos yeux et vos oreilles dans votre organisation. Chaque appareil qu'ils utilisent, les e-mails qu'ils reçoivent, les programmes qu'ils ouvrent peuvent contenir certains types de codes malveillants ou de virus sous la forme d'hameçonnage, d'usurpation d'identité, de chasse à la baleine/compromis de messagerie professionnelle (BEC), de spam, d'enregistreurs de frappe, d'exploits Zero-Day ou d'autres type d'attaques d'ingénierie sociale. Pour que les entreprises mobilisent leurs employés contre ces attaques, elles proposent à tous les employés une formation de sensibilisation à la cybersécurité. Ces formations de sensibilisation à la cybersécurité devraient aller bien au-delà de l'envoi d'e-mails de phishing simulés aux employés. Ils doivent comprendre ce qu'ils protègent et le rôle qu'ils jouent pour assurer la sécurité de leur organisation.

Services d'assistance informatique

La technologie de l'information, ou simplement connue sous le nom d'informatique, fait référence à l'ensemble des méthodes et des processus qui impliquent l'utilisation d'ordinateurs, de sites Web et d'Internet. Étant donné que nous vivons à une époque où presque tout est piloté par ordinateur, toutes les fonctions et tous les outils liés à l'informatique nécessitent une assistance et une maintenance. C'est là que l'informatique […]

Surveillance cybernétique 24 heures sur 7 et XNUMX jours sur XNUMX

Dans l'environnement actuel, les entreprises doivent maintenir la satisfaction, la fidélisation et la fidélité de leurs clients. Alors que des applications d'entreprise et cloud plus sophistiquées se déploient hors site dans des centres de données distants, répondez à vos demandes d'augmentation de la prise en charge des opérations informatiques 24 × 7 et d'une plus grande visibilité avec notre équipe. Résolvez tous les problèmes de services avancés pour vos différents environnements, y compris […]

Test de pénétration sans fil

Approche de test de pénétration sans fil : Il existe un certain nombre d'attaques potentielles contre les réseaux sans fil, dont beaucoup sont dues à un manque de cryptage ou à de simples erreurs de configuration. Les tests de pénétration sans fil identifient les vulnérabilités de sécurité spécifiques à un environnement sans fil. Notre approche pour pénétrer votre réseau sans fil consiste à exécuter une suite de cracking […]

Analyses d'applications Web

Qu'est-ce qu'une application Web ? Réponse : Une application Web est un logiciel qui peut être manipulé pour mener des activités malveillantes. Cela inclut les sites Web, les e-mails, les applications et de nombreuses autres applications logicielles. Vous pouvez considérer les applications Web comme des portes ouvertes sur votre domicile ou votre entreprise. Ils comprennent toute application logicielle où l'utilisateur […]

Analyses d'évaluation des vulnérabilités

Analyses d'évaluation des vulnérabilités Qu'est-ce qu'une analyse d'évaluation des vulnérabilités ? Une évaluation de la vulnérabilité est le processus d'identification, de quantification et de hiérarchisation (ou de classement) des vulnérabilités d'un système. L'objectif global d'une évaluation de la vulnérabilité est de scanner, d'enquêter, d'analyser et de signaler le niveau de risque associé à toute sécurité […]

Tests de pénétration

Test d'intrusion L'évaluation de la sécurité informatique (test d'intrusion) peut aider à protéger les applications en exposant les faiblesses qui offrent une voie alternative aux données sensibles. Les opérations de conseil en cybersécurité aideront à protéger votre entreprise numérique contre les cyberattaques et les comportements malveillants internes grâce à des services de surveillance, de conseil et de défense de bout en bout. Plus vous en savez sur vos vulnérabilités […]