As jou stelsel nie in 'n wonderlike area is nie, kan dit 'n persoon veroorsaak om losprysware te gebruik om jou stelsel te slaan en jou vir losprysgeld te hou. Jou inligting is jou maatskappy en dit is ook regtig noodsaaklik dat jy elke klein dingetjie binne jou vermoë doen wat […]

Nuus

Draadlose toegangspunt oudits

As gevolg van die groeiende behoefte aan draadlose netwerke en slimfone oral het draadlose netwerke die hoofteiken vir kubermisdaad geword. Die idee agter die bou van 'n draadlose netwerkstelsel is om maklike toegang aan gebruikers te bied, maar dit kan 'n oop deur vir aanvallers word. Baie draadlose toegangspunte word selde indien ooit opgedateer.

Konsultasie dienste

Cyber Security Consulting Ops bied konsultasiedienste in die volgende gebiede.

Uniforme bedreigingsbestuur, ondernemingsekuriteitsoplossings, bedreigingopsporing en -voorkoming, kuberbedreigingsbeskerming, bedreigingsbeskerming en netwerksekuriteit. Cyber Security Consulting Ops werk met klein en groot besighede en huiseienaars. Ons verstaan ten volle die omvang van die bedreigingslandskap wat elke dag groei. Gereelde Antivirus is nie meer voldoende nie.

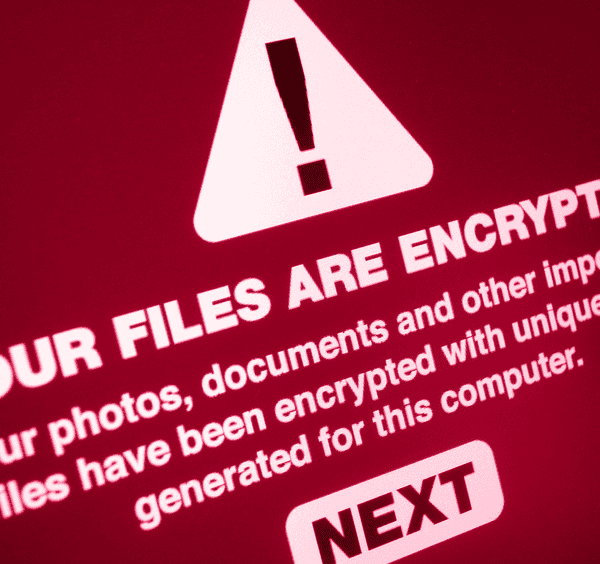

Ransomware Protection

Ransomware is 'n steeds-ontwikkelende vorm van wanware wat ontwerp is om lêers op 'n toestel te enkripteer, wat enige lêers en die stelsels wat daarop staatmaak onbruikbaar maak. Kwaadwillige akteurs eis dan losprys in ruil vir dekripsie. Losprys-akteurs teiken en dreig dikwels om geëfiltreerde data of stawinginligting te verkoop of uit te lek as die losprys nie betaal word nie. In onlangse maande het losprysware die hoofopskrifte oorheers, maar voorvalle onder die Nasie se staats-, plaaslike, stam- en territoriale (SLTT) regeringsentiteite en kritieke infrastruktuurorganisasies het al jare lank gegroei.

Kwaadwillige akteurs gaan voort om hul losprysware-taktiek mettertyd aan te pas. Federale agentskappe bly waaksaam om bewustheid van losprysware-aanvalle en gepaardgaande taktieke, tegnieke en prosedures regoor die land en regoor die wêreld te handhaaf.

Hier is 'n paar beste praktyke vir die voorkoming van ransomware:

Voer gereelde kwesbaarheidskandering uit om kwesbaarhede te identifiseer en aan te spreek, veral dié op toestelle wat na die internet kyk, om die aanvaloppervlak te beperk.

Skep, handhaaf en oefen 'n basiese kubervoorvalreaksieplan en 'n gepaardgaande kommunikasieplan uit wat reaksie- en kennisgewingprosedures vir 'n losprysware-voorval insluit.

Maak seker dat toestelle behoorlik opgestel is en dat sekuriteitskenmerke geaktiveer is. Deaktiveer byvoorbeeld poorte en protokolle wat nie vir 'n besigheidsdoeleindes gebruik word nie.

Werknemersopleiding

Werknemers is jou oë en ore in jou organisasie. Elke toestel wat hulle gebruik, e-posse wat hulle ontvang, programme wat hulle oopmaak, kan sekere soorte kwaadwillige kodes of virusse bevat in die vorm van uitvissing, bedrog, walvisjag/besigheid e-pos kompromie (BEC), strooipos, sleutelloggers, nul-dag-uitbuitings, of sommige tipe maatskaplike ingenieursaanvalle. Vir maatskappye om hul werknemers te mobiliseer as 'n mag teen hierdie aanvalle, bied hulle alle werknemers kubersekuriteitbewustheidsopleiding. Hierdie kuberbewustheidsopleiding behoort veel verder te gaan as om werknemers gesimuleerde uitvissing-e-posse te stuur. Hulle moet verstaan wat hulle beskerm en die rol wat hulle speel om hul organisasie veilig te hou.

Neem datagedrewe besluite

Data behoort die sleutel te wees om meer ingeligte, strategiese kuberveiligheidsbesluite te neem – en om te verseker dat jy jou sekuriteitsgeld effektief bestee. Om die meeste uit jou toenemend beperkte kubersekuriteitshulpbronne te kry en industriemaatstawwe te bereik of te oortref, benodig jy sigbaarheid in die relatiewe werkverrigting van jou sekuriteitsprogram – en insig in die kuberrisiko wat regoor jou ekosisteem teenwoordig is. Jou beleide moet in plek en op datum wees voor 'n data-oortreding. Jou ingesteldheid moet wees wanneer, nie as ons oortree word nie. Die proses wat nodig is om van 'n oortreding te herstel, moet daagliks, weekliks en maandeliks beoefen word.

Het ons kuberhulpbronne gebruik

Die meeste organisasies het nie die hulpbronne wat nodig is om 'n robuuste proses vir nakoming van kubersekuriteit te handhaaf nie. Hulle het óf nie die finansiële steun óf die menslike hulpbronne wat nodig is om 'n robuuste kubersekuriteitstelsel te implementeer wat hul bates veilig sal hou nie. Ons kan jou organisasie raadpleeg en evalueer oor wat nodig is om jou kubersekuriteitsprosesse en 'n robuuste stelsel te implementeer.

Verminder jou higiënerisiko

Wat is goeie kubersekuriteitshigiëne?

Kuberhigiëne word vergelyk met persoonlike higiëne.

Net soos 'n individu betrokke raak by sekere persoonlike higiënepraktyke om goeie gesondheid en welstand te handhaaf, kan kuberhigiënepraktyke data veilig en goed beskerm hou. Op sy beurt help dit om toestelle wat behoorlik funksioneer te handhaaf deur hulle te beskerm teen aanvalle van buite, soos wanware, wat die funksionaliteit en werkverrigting van die toestelle kan belemmer. Kuberhigiëne hou verband met die praktyke en voorsorgmaatreëls wat gebruikers tref om sensitiewe data georganiseer, veilig en veilig te hou teen diefstal en aanvalle van buite.

Blokkeer die aanvalspaaie

-Konstante IT-onderrig

- Dateer bekende kwesbaarhede op

-Segmentering van jou interne netwerke

-Konstante werknemers bewustheid opleiding

-Phishing-toets vir alle werknemers en HUB's

-Maak alle bekende kwesbaarhede op u webwerf reg

- Maak alle bekende kwesbaarhede op u eksterne netwerk reg

- Maandelikse, kwartaallikse kuberveiligheidsbeoordelings gebaseer op u bedryf

- Gaan voort met die gesprek oor die impak van 'n kuberskending met jou werknemers

- Laat werknemers verstaan dat dit nie 'n enkele persoon se verantwoordelikheid is nie, maar die hele span

Blok Aanvalle Paadjies

Ons spesialiseer in kuberveiligheidsoplossings as 'n oplossingverskaffer om jou organisasie te help om aanvalle se paaie te blokkeer voordat kuberkrakers daarby kan uitkom. Ons gebruik oplossings vir kuberveiligheidsanalise, IT-bystandverskaffers, Draadlose infiltrasie-sifting, draadlose toeganklikheidsfaktoroudits, internettoepassingsevaluasies, 24 × 7 kuberopsporingsoplossings, HIPAA-konformiteitsontledings, PCI […]